Quantensichere Verschlüsselungsverfahren auf eingebetteten Systemen sind möglich!

Im Automobilbereich und anderen Branchen kommen Eingebettete Systeme für die Erfüllung zahlreicher Funktionen und Aufgaben zum Einsatz. Post-Quanten Kryptografie beansprucht sehr lange Schlüssel, deren Speicherbedarf in diesem Kontext den üblichen Rahmen sprengen.

MTG hat eine Methode entwickelt, wie sich Post-Quanten Verfahren mit großen Schlüsseln auf eingebetteten Systemen einsetzen lässt.

Konkret geht es hier um die Frage, wie sich die Speicheranforderungen bezüglich des öffentlichen Classic McEliece Schlüssels reduzieren lassen. Der eingesetzte PQC-Algorithmus Classic McEliece wird für eingebettete Geräte oft gar nicht betrachtet, weil die Public Keys mit 255KB bis über 1MB im Regelfall viel zu groß für den zur Verfügung stehenden Arbeitsspeicher sind.

Eine mögliche Lösung für das Problem ist, dass solche Schlüssel extern generiert und auf den Flash-Speicher des Gerätes geschrieben werden, was jedoch nicht für alle Anwendungszwecke sinnvoll ist. Das Platzproblem wird durch die kompakte Speicherung des Key Pairs gelöst. Das gelingt, indem der Public Key nicht explizit gespeichert, aber dafür eine deutlich kleinere Matrix zum Private Key hinzugefügt wird. Mit diesem Verfahren kann der Public Key bei Bedarf stückchenweise "on-the-fly" erzeugt werden, ohne ihn komplett im Speicher vorhalten zu müssen.

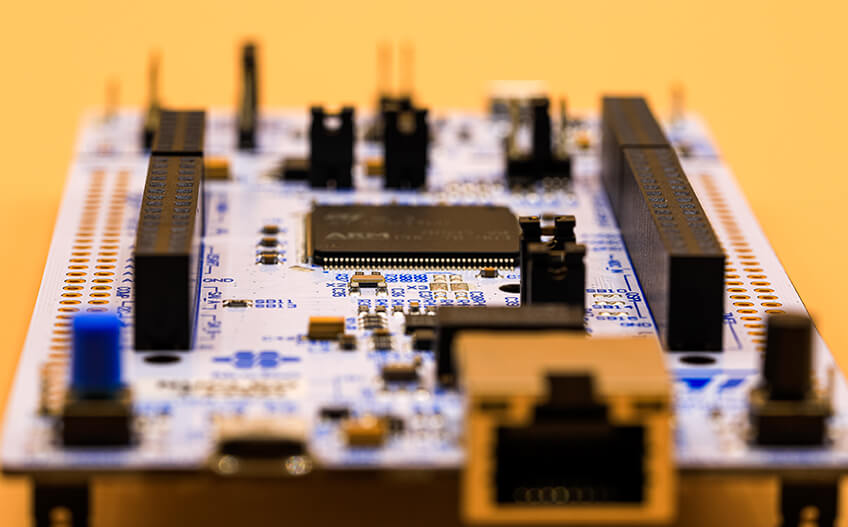

Um die praktische Relevanz zu demonstrieren, wurde eine Proof-of-Concept TLS Implementierung umgesetzt. Hierbei wurde gezeigt, dass es möglich ist, auf einem ARM Cortex-M4 Board mit 256 KB RAM einen Classic McEliece basierten Ephemeral Key Exchange für das mceliece348864 Parameter Set auszuführen. Obwohl der öffentliche Classic McEliece Schlüssel schon 255 KB groß ist, blieb genug Speicher für den TLS Stack, den TCP/IP Stack und für das Verifizieren von SPHINCS+ Signaturen im TLS Handshake.

Der Code wurde von MTG auf Github veröffentlicht und ist frei zugänglich.

Downloads & Links

Github: Codebasis für klassische McEliece-Implementierung mit geringem Speicherbedarf

Video Presentation of a Classic McEliece Implementation with Low Memory Footprint

Classic McEliece Implementation with Low Memory Footprint - A Scientific Paper

Classic McEliece Verschlüsselung für eingebettete Geräte einsetzbar!